Ortadaki adam saldırısı (MITM), eski bir yöntem olmasına rağmen bugün hala devam eden dolandırıcılık yöntemlerinden bir tanesidir. Peki ortadaki adam saldırısı (MITM) nasıl çalışır ve bu saldırının yaşandığını nasıl fark edebilirsiniz?

Ortadaki adam saldırısı, yani Man in the Middle (MITM), belirlenmesi ve savunması zor bir saldırıdır. MITM saldırıları, insanlar, bilgisayarlar ve sunucular arasındaki iletişim hatlarını kontrol etmeye dayanan saldırılardır. Ortadaki adam saldırılarında her zaman virüslü bilgisayarlar gerekmez, birden çok saldırı yolu vardır.

Ortadaki adam saldırısı (MITM) nedir, nasıl yapılır ve bu saldırıya karşı bilgisayarınızı nasıl koruyabilirsiniz, merak ediyorsanız detaylarıyla anlattık.

- Siber güvenlik için zor parola, üst düzey koruma

- Siber saldırılara karşı en savunmasız sektörler belli oldu

- Mac siber tehditleri 4 kat arttı, Windows’u geçti

Ortadaki adam saldırısı (MITM) nedir?

Ortadaki adam saldırısı, kabaca bir siber saldırganın birbiriyle iletişim kuran iki tarafın arasına girmesini içerir. Ortadaki adam saldırıları, teknik olarak bir gizli dinleme saldırısı olarak değerlendirilir.

Man in the Middle saldırılarının nasıl çalıştığını daha iyi anlamak için aşağıdaki iki örneği düşünebilirsiniz.

Çevrimdışı ortadaki adam saldırısı

Çevrimdışı bir MITIM saldırısı kulağa basit gelse de, dünyada hala kullanılan bir dolandırıcılık yöntemidir. Örneğin, birisi bir gönderinizi keser, okur, yeniden paketler ve ardından size ya da asıl alıcıya gönderir. Bunun sonrasında ilgili kişi size yanıt verdiğinde, ortadaki adam, gönderiyi her yöne doğru okur ve aynı şey tersine doğru gerçekleşir.

Üst düzey bir şekilde yapıldığında, müdahale, manipülasyon ve veri hırsızlığı konusunda bir MITM saldırısının anlaşılması imkansıza yakındır. İki katılımcı arasında bir iletişim kanalını devralmak, ortadaki adam saldırısının temelidir.

Çevrimdışı ortadaki adam saldırısı (MITM) konusunda ayrıca siber saldırganlar, farklı dolandırıcılık yolları da açabilir. Saldırganlar, iletişim araçlarını kontrol ederse, geçiş halindeki mesajları değiştirebilir. Örneğin birisi araya girer, bir gönderiyi okur. Aynı kişi istediği takdirde, saldırısının bir parçası olarak belli bir şeyi sormak ya da istekte bulunmak için mesajın içeriğini de değiştirebilir.

MITM ile iletişiminiz tamamen kontrol edildiği için, soruya ya da talebe yönelik sonraki referansları da kaldırabilir ve bu saldırıya karşı ipuçlarını da yok eder.

Çevrimiçi ortadaki adam saldırısı

Çevrimdışı ortadaki adam saldırısı (MTIM) konusunda verdiğimiz örnekler, Man in the Middle saldırısı konusunun nasıl bir açığa dayandığını anlatmış olmalı. Çevrimiçi ortadaki adam saldırısı ise, postalar yerine bilgisayarlar ve diğer dijital donanımları kullansa da, aynı şekilde çalışır.

Bir MITIM saldırı varyantı, kafedeki halka açık ücretsiz wi-fi üzerinden sizi yakalamaya çalışır. Bağlandıktan sonra, bankanızın web sitesine bağlanmaya çalışırsınız.

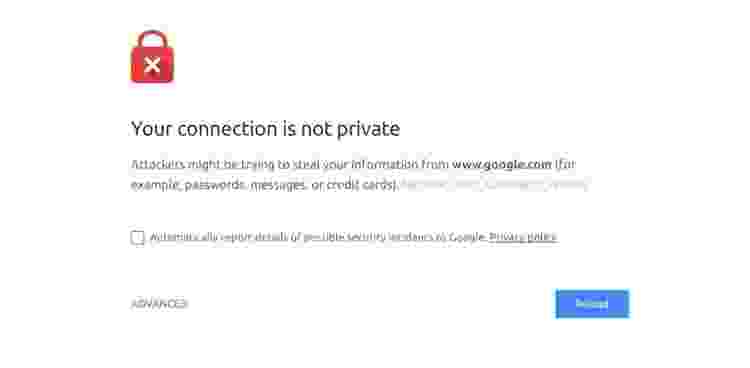

Örneğimizde, daha sonra bankanın web sitesine girdiğinizde, uygun şifreleme sertifikasının olmadığını ifade eden bir hatayla karşılaşırsınız. Bu, sizi banka web sitesinin yapılandırmasında bir sorun olduğu ve bir MTIM saldırısının devam ettiği konusunda uyarır.

Buna karşın birçok kişi, bu hata mesajına rağmen tıklar ve bankacılıkla ilgili web sitesine erişir. Banka portalına giriş yaptığınızda, havale ya da eft yaparsınız, birkaç fatura ödersiniz ve o an her şey yolundadır.

Ancak gerçekte, bir siber korsan, bankanızı taklit eden sahte bir sunucu ve web sitesi kurmuş olabilir. Sahte banka sunucusuna bağlandığınızda, bankanın web sayfasının çok benzerine girersiniz, oturum açma ayrıntılarınızı, şifre ve kullanıcı adınızı, müşteri numarası ya da TC kimlik numaranızı girersiniz ve bu ayrıntılar, ortadaki adam sunucusuna gönderilir.

MITM sunucusu yine de bankaya giriş yapmanızı sağlar ve sayfayı normal bir şekilde size gösterir. Ancak saldırganın ortadaki adam sunucusu, bu esnada bilgilerinizi ele geçirir ve sonra kullanmak üzere saklar.

Bu senaryoda, erken uyarı mesajı, web sitesi yapılandırmasının doğru olmadığını bildiren şifreleme sertifikası hatasıydı. Ortadaki adam sunucusu, bankanızla aynı güvenlik sertifikasına sahip değildir ancak farklı bir yerden güvenlik sertifikası da almış olabilir.

Ortadaki adam saldırısı (MITM) çeşitleri

Siber saldırganlar, günümüzde farklı MITM saldırısı ile kullanıcıları hedef alır. Bu saldırılar şu şekilde:

Wi-fi saldırısı: Bir siber saldırgan, yerel bir ücretsiz wi-fi seçeneği ile aynı adı taşıyan sahte bir wi-fi erişim noktası oluşturabilir. Örneğin, bir belediye ismi ya da kafenin ismini kullanabilir. Misafir wi-fi adıyla sahte bir seçenek oluşturabilir. Sahte erişim noktalarına bağlandığınızda, saldırganlar çevrimiçi etkinliğinizi izleyebilir.

- HTTPS saldırısı: Saldırganlar, tarayıcınızı güvenilir bir web sitesi kullanıldığına inandırır ve sonrasında, trafiği güvenli olmayan bir web sitesine yönlendirir. Kimlik bilgilerinizi girdiğinizde ise siber korsanlar bu bilgileri çalar.

- SSL Hijacking: Güvenli olmayan bir HTTPS sitesine bağlanmaya çalıştığınızda, tarayıcınız size güvenli HTTPS seçeneğine yönlendirebilir. Ancak saldırganlar yeniden yönlendirme prosedürünü ele geçirebilir, sunucuya bir bağlantı yerleştirebilir, verilerinizi ve girdiğiniz tüm kimlik bilgilerini çalabilir.

- DNS Spoofing: Alan adı sistemi, adres çubuğunuzdaki URL’leri insan tarafından okunabilir metinden, bilgisayar tarafından okunabilir IP adreslerine dönüştürerek, internette gezinmenize yardımcı olur. Bir DNS sahtekarlığı, tarayıcınızı bir saldırganın kontrolü altındaki belli bir adresi ziyaret etmeye zorlar.

- E-posta saldırısı: Bir saldırgan, güvenilen bir kurumun (banka ya da okul gib) posta kutusuna hatta bir e-posta sunucusuna erişim sağlarsa, hassas bilgiler içeren müşteri e-postalarına erişebilir ve kurumlar adına e-posta gönderebilir.

Bu saldırılar, ortadaki adam saldırısı (MITM) konusunda farklı tekniklerin olmadığını göstermiyor. Bu saldırıların farklı yönlerini içeren birçok farklı varyantı var.

Ortadaki adam saldırılarını durdurma yöntemleri: HTTPS tek başına yeterli mi?

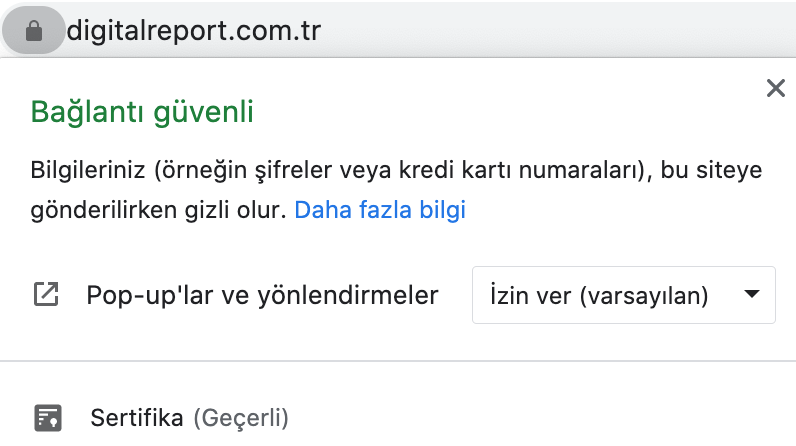

Yukarıda bahsettiğimiz banka sitesi senaryosu, HTTP’nin güvenli sürümü olan HTTPS’nin kullanıldığı bir bankacılık sitesinde gerçekleşmişti. Bu esnada kullanıcı, şifreleme sertifikasının hatalı olduğunu bildiren bir ekranla karşılaşmıştı. Hemen hemen her web sitesi artık, araç çubuğunun kenarında bir asma kilit simgesi içeren HTTPS’yi kullanıyor.

Uzun bir süre boyunca sadece hassas bilgiler sunan sitelerin HTTPS kullanması önerildi. Bu norm, Google tarafından HTTPS’nin bir SEO (arama motoru optimizasyonu) kriteri olarak kullanılacağının duyurulmasının ardından değişti. 2014’te geçiş ilk duyurulduğunda, dünya çapındaki web sitelerin yüzde 1’i ile 2’si HTTPS kullanıyordu. 2018 yılına gelindiğinde ise HTTPS kullanan siteler, ilk bir milyon web sitesinde yüzde 50’nin üzerine çıktı.

Şifrelenmiş bir web sitesinde standart bir HTTP bağlantısı kullandığınızda, örnekteki uyarıyı almazsınız. Ortadaki adam saldırısı, herhangi bir uyarı olmadan gerçekleşir. Peki HTTPS, ortadaki adam saldırılarına karşı koruma sağlıyor mu?

SSLStrip saldırısı nedir?

Bu sorunun yanıtı evet. HTTPS, ortadaki adam saldırılarına karşı koruma sağlar. Ancak siber korsanlar, HTTPS’yi yenerek şifreleme yoluyla bağlantınıza sağlanan ek güvenliği ortadan kaldırmanın yollarını da uyguluyor.

SSLStrip, tarayıcıyı mümkün olduğunda HTTPS kullanmaya başlamak yerine, HTTP modunda kalmaya zorlayan bir ortadaki adam saldırısıdır. HTTPS kullanmak yerine, SSLStrip, güvenliği kaldırır ve sizi eski HTTP ile baş başa bırakır.

İlk aşamada bir şeylerin yanlış gittiğini fark edemeyebilirsiniz. Google Chrome ve diğer tarayıcılar, güvenli olmayan bir bağlantı kullandığını size bildirmek için adres çubuğunda büyük bir kırmızı çarpı ile uyarıda bulunur. Ancak bu güncelleme gelmeden önce, SSLStrip saldırısının birçok kurbanı olduğu iddia edildi. HTTPS asma kilidi ile artık, HTTPS kullanıp kullanmadığınızı anlamak çok daha kolay oldu.

Bununla birlikte diğer bir güvenlik güncellemesi de SSLStrip’in kullanımına karşı önemli bir önlem sundu, o da HTTP Strict Transport Security.

HTTP Strict Transport Security (HSTS) ortadaki adam saldırılarına, özellikle de SSLStrip gibi protokolü düşürme saldırılarına karşı koruma sağlama amacıyla geliştirildi. HSTS, bir web sunucusunun tüm kullanıcıları sadece HTTPS kullanarak etkileşim kurmaya zorlamasına izin veren özel bir işlevdir.

Her zaman işe yaradığı anlamına gelmese de HSTS, sadece ilk ziyaretten sonra kullanıcıyla yapılandırılır. Bu nedenle, bir saldırganın HSTS kurulmadan önce SSLStrip gibi bir MITM saldırısını kullanabileceği çok küçük bir pencere vardır.

Hepsi bununla da sınırlı değil. SSLStrip’in ortadan kaldırılması, ortadaki adam saldırısı (MTIM) için tek pakette birleştirilebilen yeni modern tekniklere yol açtı.

Ortadaki adam saldırısı odaklı kötü amaçlı yazılımlar

Kullanıcılar, artık ortadaki adam saldırılarını malware, yani kötü amaçlı yazılım formatında sunan tehlikelere karşı da mücadele etmek zorundalar. Örneğin, SpyEye ve Zeus gibi, Android kullanıcılarını hedefleyen bazı kötü amaçlı yazılım türleri, bir saldırganın akıllı telefonlarda gelen ve giden mesajları dinlemesine olanak tanıyor.

Kötü amaçlı yazılımlar, saldırganlar tarafından bir Android cihaza yüklendikten sonra her türlü iletişimi engellemek için kullanılabilir. Özellikle ilgi çekici olanlar, iki faktörlü kimlik doğrulama kodlarıdır. Bir saldırgan, güvenli bir web sitesinde iki faktörlü kimlik doğrulama kodunu isteyebilir, kullanıcı tepki vermeden ve neler olduğunu anlamadan, bu özelliği kaldırabilir. Bankacılık ya da diğer kritik platformlarda kullanılan iki faktörlü kimlik doğrulama sistemi, MITM yazılımlarının hedefindedir.

Tahmin edebileceğiniz gibi, masaüstü bilgisayarlar da bu tehditlerden uzakta değil. Ortadaki adam saldırısı için tasarlanmış birçok kötü amaçlı yazılım türü ve istismar aracı vardır. Lenovo’nun sevkiyattan önce, bazı dizüstü bilgisayarlarına SSLStrip özellikli kötü amaçlı yazılımlar yüklü olduğunun ortaya çıkmasından ise hiç bahsetmeyelim.

Ortadaki adam saldırısına karşı nasıl korunabilirsiniz?

Ortadaki adam saldırısı (MITM) tehditlerine karşı korunmak zordur. Zira bir siber saldırganın birçok seçeneği vardır. Bu da MITM saldırısına karşı korunurken çok cephe olduğu anlamına geliyor. Ancak yine de, ortadaki adam saldırılarına karşı önlem almak adına, aşağıdaki yöntemleri kullanabilirsiniz:

HTTPS kullanın

Ziyaret ettiğiniz her web sitenin HTTPS sertifikası kullandığından her zaman emin olun. SSLStrip ve MITM kötü amaçlı yazılımlarından bahsettik. En iyi savunma modellerinden biri, HTTPS’nin internet deneyiminizin her anında olmasıdır. Ekstra bir koruma katmanı istiyorsanız, Google Chrome’da Electronic Frontier Foundation’ın HTTPS everywhere uzantısını indirip yükleyebilirsiniz.

Uyarıları dikkate alın

Tarayıcınız, ziyaret ettiğiniz web sitesinde bir sorun olduğunu bildirirse ona güvenmelisiniz. Bir güvenlik sertifikası uyarısı, kimlik bilgilerinizi bir saldırgana vermekle, güvende kalmak arasındaki ince çizgiyi temsil ediyor.

Açık Wi-Fi ağlarını kullanmayın

Bazen kendinizi zorunlu hissedebilirsiniz ancak halka açık kablosuz internet ağları, bu tür saldırılar için çok ideal bir ortam hazırlıyor. Bu nedenle, açık Wi-Fi kullanmayın. İlla ki bir halka açık kablosuz internet kullanacaksınız, bağlantınızı daha güvenli bir şekilde sürdürmek için VPN indirmeli ve kullanmalısınız. Ayrıca açık Wi-Fi bağlantılarını kullanırken tarayıcıların güvenlik uyarılarına da dikkat etmelisiniz. Tarayıcı uyarılarının sayısı aniden artarsa, bu bir ortadaki adam saldırısının odağında olduğunuz anlamına gelebilir.

Antivirüs yazılımı kullanın

Antivirüs yazılımınızın güncel olduğundan emin olun. Buna ek olarak Malwarebytes gibi ek güvenlik araçlarını da değerlendirebilirsiniz. Malwarebytes ücretli bir araç olsa da, verdiğiniz paraya değecektir.

Bağlantınızın tehlike altına girmesi, MITM saldırıları sonrasında birçok kritik bilginin siber saldırganların eline geçmesine neden olabilir. Verilerinizi güvende tutmak için, yukarıdaki güvenlik önerilerini dikkate almalısınız.